Krytyczna luka w kartach Nvidia: Hakerzy mogą przejąć pełną kontrolę nad Twoim PC

Badacze bezpieczeństwa odkryli nową, niezwykle skuteczną metodę ataku na popularne układy graficzne Nvidia, wykorzystującą fizyczne właściwości pamięci VRAM. Wykorzystując technikę Rowhammer, napastnicy są w stanie uzyskać uprawnienia roota i całkowicie przejąć system operacyjny, co stanowi szczególne zagrożenie dla użytkowników chmury oraz posiadaczy wybranych modeli z serii RTX.

Jak Rowhammer „rozbija” zabezpieczenia GPU

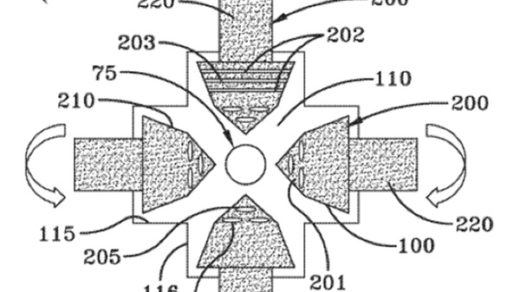

Choć ataki typu Rowhammer są znane w świecie technologii od ponad dekady, ich najnowsza inkarnacja wymierzona w procesory graficzne Nvidia budzi szczególny niepokój. Metoda ta nie polega na klasycznym łamaniu kodu, lecz na fizycznym oddziaływaniu na podzespoły. Poprzez ekstremalnie szybkie i powtarzalne odczytywanie danych z tych samych rzędów komórek pamięci GDDR6, hakerzy wywołują zakłócenia elektromagnetyczne.

Te „uderzenia” prowadzą do tzw. bit-flippingu – nieoczekiwanej zmiany wartości bitu z 0 na 1 (lub odwrotnie) w sąsiednich rzędach pamięci. W efekcie dochodzi do manipulacji tablicami stron, które kontrolują uprawnienia dostępu. Gdy ta cyfrowa tama pęknie, karta graficzna zyskuje zdolność do nieautoryzowanego odczytu i zapisu w pamięci operacyjnej procesora (RAM). To z kolei otwiera drzwi do całkowitego przejęcia maszyny.

Modele zagrożone: Czy Twoja karta jest na liście?

Eksperymenty wykazały, że najbardziej podatne na atak są jednostki oparte na architekturze Ampere wyposażone w pamięć GDDR6. W testach laboratoryjnych udało się w pełni przejąć kontrolę nad systemami wyposażonymi w popularny model GeForce RTX 3060 oraz profesjonalną kartę roboczą RTX A6000.

Co ciekawe, nowsze standardy pamięci, takie jak GDDR6X oraz nadchodzące GDDR7, wydają się odporne na tę konkretną technikę manipulacji. Badania na modelach RTX 3080 czy RTX 4060 Ti nie zakończyły się sukcesem hakerów. To sugeruje, że problem dotyczy specyficznej konfiguracji kontrolerów i modułów pamięci. Na potencjalne ryzyko narażone są jednak wciąż modele takie jak:

- RTX 3050 oraz RTX 3070,

- Starsze rewizje RTX 3060 Ti,

- Wybrane egzemplarze RTX 4070 oparte na standardowych modułach GDDR6.

Największe ryzyko drzemie w chmurze

Dla przeciętnego gracza domowego ryzyko bezpośredniego ataku pozostaje relatywnie niskie ze względu na ogromną złożoność procedury. Sytuacja wygląda jednak zgoła inaczej w sektorze profesjonalnym. Ze względu na wysokie ceny kart takich jak RTX A6000, wiele firm decyduje się na wynajem mocy obliczeniowej w modelu cloud computing.

W środowiskach współdzielonych, gdzie wielu użytkowników korzysta z zasobów tego samego fizycznego serwera, luka Rowhammer staje się potężnym narzędziem. Napastnik może wynająć dostęp do maszyny, a następnie wykorzystując opisaną lukę, „przeskoczyć” bariery bezpieczeństwa, by uzyskać dostęp do danych innych klientów lub całego hosta.

Jak zabezpieczyć system przed atakiem?

Obecnie istnieją metody zablokowania zagrożenia, choć każda z nich wiąże się z pewnym kompromisem. Administratorzy systemów i zaawansowani użytkownicy mogą aktywować funkcję ECC (Error Correction Code), która wykrywa i naprawia błędy bitowe, oraz włączyć IOMMU w ustawieniach BIOS/UEFI.

Niestety, bezpieczeństwo ma swoją cenę. Aktywacja tych mechanizmów powoduje spadek dostępnej ilości pamięci VRAM oraz zauważalne obniżenie wydajności w zadaniach obliczeniowych. Nvidia pracuje już nad poprawkami oprogramowania, które mają zminimalizować ryzyko bez drastycznego wpływu na moc obliczeniową układów.

Technogadżet w liczbach